Di dunia e‑commerce dan transaksi digital, keamanan data pemegang kartu (cardholder data) adalah prioritas mutlak. Standar PCI DSS (Payment Card Industry Data Security Standard) terus berevolusi untuk menyesuaikan ancaman baru — termasuk serangan berbasis sisi klien seperti formjacking, Magecart, dan digital skimming. Untuk membantu organisasi menghadapi tantangan ini, Imperva telah memperbarui solusi Client‑Side Protection (CSP) mereka dengan fitur yang fokus pada kepatuhan PCI dan proteksi lebih dalam terhadap ancaman klien.

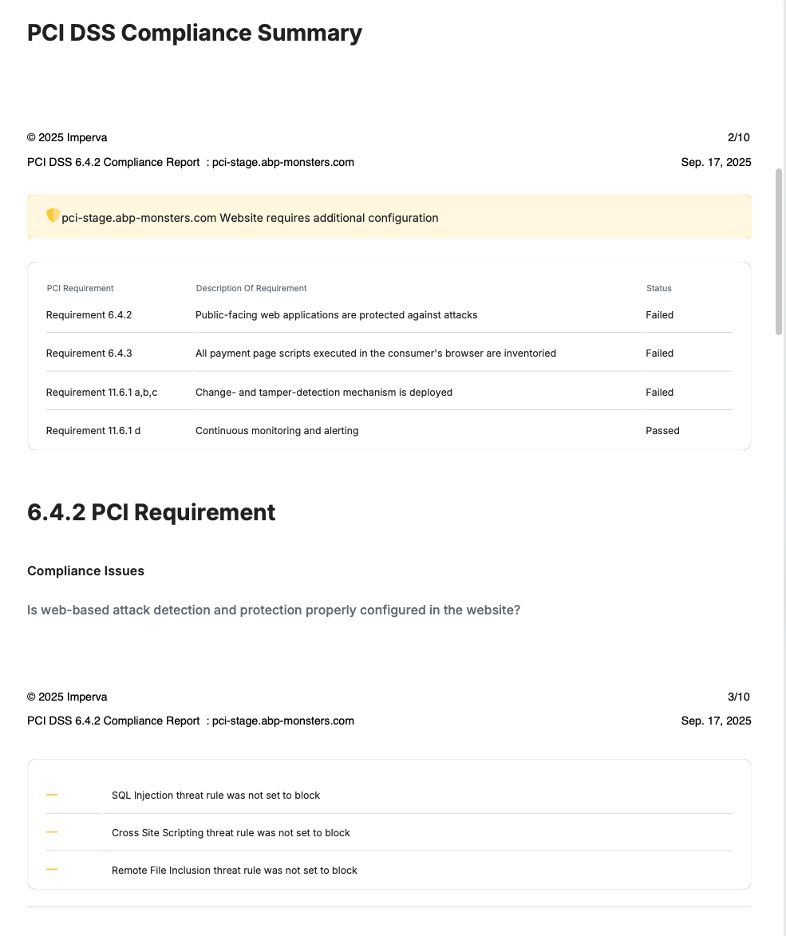

Perubahan regulasi PCI DSS versi 4.0, yang berlaku penuh sejak Maret 2025, memasukkan kewajiban baru terkait proteksi sisi klien, seperti persyaratan 6.4.3 (inventarisasi skrip, otorisasi, dan monitoring integritas) dan 11.6.1 (deteksi perubahan yang tidak sah) — tantangan nyata bagi banyak organisasi yang selama ini fokus pada sisi server. Dalam konteks ini, pembaruan Imperva CSP hadir untuk menjembatani celah keamanan tersebut.

Fitur Utama Pembaruan CSP & Kaitannya dengan PCI DSS

Berikut adalah rangkuman fitur baru atau ditingkatkan yang disorot oleh Imperva serta bagaimana mereka mendukung kepatuhan dan keamanan sisi klien:

| Fitur / Modul | Deskripsi & Fungsi | Manfaat Keamanan / Kepatuhan |

|---|---|---|

| Exportable PCI Compliance Report | CSP kini menyediakan laporan ekspor yang mencakup penerapan 6.4.3 & 11.6.1, serta mengonsolidasikan data CSP + CWAF | Memudahkan audit, mempercepat bukti kepatuhan kepada auditor |

| Otorisasi Skrip & Domain Cerdas | Domain / jalur skrip bisa di-preapprove; status “Authorized” otomatis; API mendeteksi perubahan setelah otorisasi | Memenuhi persyaratan monitoring & otorisasi skrip tanpa beban manual tinggi |

| Monitoring & Peringatan Granular | Alert untuk skrip baru / pengiriman data; deteksi domain jahat; status header CORS / CSP yang “tidak sehat” dijelaskan | Deteksi dini perubahan tak sah, serta potensi eksfiltrasi data |

| Kontrol Penegakan (Enforcement) Diperkuat | Fitur Instant Block (wildcards domain), opsi granular untuk unsafe directives, dukungan nonce passthrough | Memblokir perilaku berbahaya secara real time tanpa mengorbankan kompatibilitas |

| Dukungan Lingkungan Web Kompleks | Onboarding jalur dinamis (pattern URL), mode simulasi multi-IP | Memudahkan penerapan di aplikasi besar yang tersebar, mengurangi risiko kesalahan produksi |

Pembaruan ini tak sekadar “checklist compliance,” tapi juga memperkuat pertahanan nyata terhadap serangan sisi klien. Imperva menyatakan bahwa mereka mendesain fitur agar “langkah audit menjadi tugas yang streamlined, bukan beban besar.”

Mengapa Proteksi Sisi Klien Penting dalam Lanskap Ancaman Modern

Serangan terhadap aplikasi web seringkali tidak hanya menargetkan server atau API — banyak serangan menargetkan browser pengguna, terutama pada halaman pembayaran:

-

Magecart / skimming digital: skrip jahat disuntikkan ke halaman pembayaran yang mencuri data kartu ketika pengguna mengetikkan informasi.

-

Formjacking: manipulasi form input agar mengirim data ke server jahat sebelum diteruskan ke backend resmi.

-

Serangan rantai pihak ketiga: penyedia skrip atau widget pihak ketiga yang digunakan dalam halaman bisa disalahgunakan sebagai vektor serangan.

Standar PCI DSS 4.0 mengakui realitas ini dan mensyaratkan organisasi agar memperluas kontrol hingga sisi klien (browser). Tanpa proteksi sisi klien yang memadai, meskipun backend aman, data pengguna bisa bocor sebelum mencapai server. Pembaruan Imperva CSP dirancang untuk menjawab tantangan ini.

Dampak Praktis dan Keunggulan bagi Organisasi

Berikut beberapa hasil atau manfaat nyata dari pembaruan ini:

-

Audit lebih mudah dan bukti kepatuhan yang terstruktur

Timbunan dokumen audit biasanya memakan waktu. Dengan laporan PCI exportable yang mencakup data CSP + CWAF + penjelasan teknis, auditor bisa lebih yakin, dan organisasi bisa menampilkan bukti lebih ringkas. -

Mengurangi kapasitas beban manajemen skrip & domain

Fitur pre-approve domain, API yang menandai perubahan skrip setelah otorisasi, dan kontrol granular user permission (PCI Authorizer) membantu mengurangi beban manual dan risiko kesalahan manusia. -

Respons cepat terhadap ancaman baru

Dengan alert skrip baru, domain jahat, dan header CSP yang bermasalah, tim keamanan bisa merespon sebelum kerusakan lebih luas terjadi. -

Penegakan kebijakan yang tegas namun fleksibel

Dengan Instant Block wildcard, pengaturan unsafe directives, dan dukungan nonce passthrough, organisasi bisa menyeimbangkan keamanan dan kompatibilitas aplikasi modern. -

Fleksibilitas untuk aplikasi kompleks / terdistribusi

Banyak aplikasi web memiliki struktur path dan domain yang rumit. Fitur onboarding path dinamis dan simulasi multi-IP memungkinkan tim TI menguji penegakan secara aman sebelum diaktifkan di produksi.

Tantangan dan Hal yang Harus Diantisipasi

Meskipun pembaruan ini membawa kemajuan signifikan, beberapa aspek perlu diperhatikan:

-

Integrasi & konfigurasi awal

Untuk situs web besar, menentukan path / domain yang benar agar skrip sebenarnya (legitimate) tetap berjalan bisa menjadi pekerjaan rumit. -

False positives / pemblokiran tak sengaja

Jika aturan terlalu ketat, skrip yang sah bisa diblokir, mengganggu fungsi aplikasi. Mode simulasi sangat penting sebelum penegakan penuh. -

Kepatuhan dan audit lintas wilayah

Organisasi global harus memastikan bahwa laporan dan mekanisme yang digunakan memenuhi persyaratan auditor di berbagai negara atau region. -

Ketergantungan pada visibilitas sisi klien

Fitur CSP ini efektif jika integrasi skrip pihak ketiga dan page structure diketahui dan terkendali. Jika halaman atau aplikasi memuat skrip tidak terdeteksi, ada potensi blind spot. -

Pemeliharaan berkelanjutan

Setiap perubahan dalam aplikasi (pembaruan UI, domain baru, penggunaan script baru) harus dijaga agar terus disetujui dan diawasi agar compliance tetap valid.

Rekomendasi Strategis bagi Organisasi

Untuk memanfaatkan pembaruan Imperva CSP dengan optimal, berikut langkah-langkah praktis:

-

Audit skrip & sumber daya saat ini

Inventaris semua skrip (internal & pihak ketiga) yang berjalan di halaman pembayaran. -

Gunakan mode simulasi terlebih dahulu

Terapkan aturan dalam mode monitor/simulasi untuk melihat apa yang akan diblokir tanpa menyebabkan gangguan. -

Gunakan path dinamis & pattern onboarding

Gunakan fitur path onboarding dinamis agar tim tidak perlu menyebutkan tiap URL secara manual. -

Atur hak akses yang terpisah

Gunakan peran PCI Authorizer untuk memungkinkan pengesahan skrip / domain oleh tim compliance/developer tanpa memberi akses penuh ke enforcement. -

Pantau alert & respons cepat

Aktifkan peringatan (alert) skrip baru, transfer data tak sah, domain jahat — dan pastikan tim keamanan merespons. -

Sertakan laporan dalam proses audit

Gunakan fitur exportable PCI report sebagai bagian dari dokumentasi audit internal / eksternal. -

Pelihara update & review berkala

Setiap kali aplikasi diubah (misalnya menambahkan widget baru), skrip baru harus diotorisasi ulang dan diuji ulang.

Kesimpulan

Imperva telah mengambil langkah signifikan dengan memperkuat Client‑Side Protection (CSP) agar sejalan dengan kebutuhan proteksi sisi klien dalam standar PCI DSS 4.0. Dengan fitur seperti laporan ekspor, kontrol skrip & domain yang lebih cerdas, monitoring granular, dan penegakan fleksibel, CSP kini tidak “sekadar pelengkap keamanan” — namun elemen kritis dalam pertahanan aplikasi web modern.

Organisasi yang telah memproses transaksi kartu atau membangun aplikasi pembayaran online sangat disarankan untuk menerapkan pembaruan CSP ini. Lebih dari sekadar mematuhi regulasi, pendekatan ini membantu mencegah pencurian data pengguna di sela-sela teknis yang sering diabaikan: browser dan skrip klien.

Infrastruktur IT yang kuat adalah kunci produktivitas perusahaan. Dengan Imperva Indonesia, Anda bisa mendapatkan solusi IT lengkap yang sesuai dengan kebutuhan Anda. iLogo Indonesia sebagai mitra terpercaya siap mengintegrasikan semuanya agar bisnis Anda tetap berjalan lancar dan aman.

Hubungi kami sekarang atau kunjungi imperva.ilogoindonesia.id untuk informasi lebih lanjut!